Восстанавливаем файлы после вируса Vault

Vault вирус, как восстановить файлы?

В этой заметке пойдет речь об одном вирусе, и честно говоря, я ничего подобного ранее не встречал.

Не спорю, что были мощные вирусы, тот же Kido, который попортил нервы как простым пользователям так и различным организациям. Но вирус Vault (это семейство Trojan.

Encoder) использует совсем иной подход, то есть тут как бы ничего не портится, а используются вполне нормальный инструмент для работы с файлами — это шифрование, но только в плохих целях…

Шифрование файлов, это когда сами файлы обрабатываются при помощи специального ключа (не стоит путать с паролем, так как этот ключ в тысячи раз надежнее, и подобрать его просто невозможно), при этом они становятся недоступными, то есть если их не расшифровать, то с ними вообще ничего сделать нельзя — останется только удалить.

Сам файл даже в глазах человека, который занимается дешифрацией, выглядит просто как каша из кода, где все перемешано и ничего непонятно.

Вирус Vault именно так и работает, он шифрует файлы, и все вернуть обратно можно только если перевести некоторую сумму хакерам, но поразительно то, что это единственный способ вернуть файлы!

Если вам предлагают расшифровать такие файлы, и при этом просят денег, то будьте уверены что это мошенники. Расшифровать файлы могут только те хакеры, которые создали вирус и никак иначе. Подобрать ключ нельзя даже на программном уровне — он слишком сложный.Хотя нет, подобрать его можно и над этим работают, но, для этого нужен не один и не сто компьютеров, а миллион и подбираться он может от нескольких недель до нескольких лет, а то и больше — то есть опять вернемся к тому, что подобрать его простым пользователям нереально.

Как попадает Vault вирус на компьютер?

Но как этот вирус появляется на компе? Ну смотрите сами — вам на почту приходит письмо с вложением в виде документа (как банально то), но заголовок письма такой, что открыть его ну очень хочется (врать не стану, я что-то подобное открывал, но никакие вложения и близко не смотрел!).

В итоге вы смотрите документ во вложении, и в это время начинает работать вложенный скрипт в документ, он имеет расширение .js, то есть то java-скрипт.

Как вы уже догадались, запускается этот скрипт автоматически при открытии вложения и как можно быстрее старается загрузить модули для запуска процесса шифрования.

Как это все работает? В обычный doc-файл вставляется текст, который или невозможно прочитать, или там какая-то типа ошибка, в общем что-то написано что побуждает к действиям (пример на картинке ниже). Мол нажмите тут, чтобы открыть файл.

Тут — это макрос-скрипт, который и загружает сам исполняемый файл вируса во временную папку (так как права на запуск у этой папки есть).

Почему Windows молчит? Потому что пользователь сам открыл документ и сам запустил активное содержимое документа, то есть все нормально, пользователь все сам вручную нажал.

Вот пример другого письма с вирусом:

- Тема письма: Акт сверки за 2014 годОт кого: ООО ПК «МОСТЕМ» [mos-tem@yandex.ru]Тело письма:Здравствуйте,Прошу ознакомиться с актом сверки за 2014 год — в приложении.Наши бухгалтера выявили, что за прошлый году Вас есть перед нами небольшой долг.Проверьте данные, указанные в акте, и сообщите о сроках погашения задолженности.Прикреплённые файлы:1. Акт сверки за 2014г.zip (а внутри может быть и просто скрипт типа Акт сверки за 2014г.doc.js)С уважением,Зам.главного бухгалтераСупрыкина Оксана Игоревна

Сам процесс работы вируса вы можете увидеть на этой картинке:

Шифровальщик не может быть вирусом, ибо это алгоритм RSA-1024, и призван для шифровки файлов. А то, что вирус Vault использует шифрование не по назначению, то это уже другое дело.

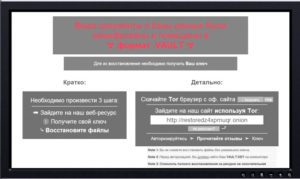

После успешного заражения вирусом Vault, после того как он зашифровал почти все ваши файлы, то вы увидите текстовый документ с таким содержанием:

То есть вполне культурно и спокойно написано о том, что ваши файлы тупо заблокированы, и подобрать ключ вы самостоятельно не сможете, что он безопасно хранится у них на сервере, а также то, что хакеры готов торговаться (ну и наглость же).

После работы вируса, файлы обзаводятся вот меткой .vault (второе расширение) в конце своего имени:Вирус шифрует почти все популярные форматы файлов, и картинки и формат книг pdf, doc и другие документы, и даже архивы zip/rar. Но что самое опасное, что под влияние вируса могут попасть и базы 1C, это уже куда серьезнее, так как обычно это компьютеры организаций, предприятий и даже банков.

Вирус спокойно работает почти во всех современных версиях Windows, при этом поведение его может немного отличатся, например в некоторых случаях заражению также подвергаются файлы в локальной сети.

Удаление вируса Vault

Удалить вирус не особо сложно, здесь не будет подводных камней — вам просто нужно уничтожить все содержимое папки %temp% того пользователя, под которым и произошло заражение файлов.

Что я советую? В интернете скачайте какой-то live-cd диск, где есть антивирус.

Запишите все это на флешку (как правило на торрентах, откуда можно скачать live-cd, есть также и инструкция о том, как записать на флешку), потом загрузитесь, перейдите в папку %temp% и очистите ее полностью. После этого можете проверить компьютер на вирусы, мало ли что.

Беда еще в том, что вы просто удалите вирус с компа, то есть его не будет — но все последствия то останутся.. увы, как я уже писал, шифрование файлов взломать простым пользователям нереально.

Итак, какие файлы Vault содержатся в папке %temp%:

- 3c21b8d9.cmd

- 04a9ba_VAULT.KEY

- CONFIRMATION.KEY (в этом файле хранятся записи о количестве файлов, которые имеют метку vault, то есть зашифрованы; именно это количество и определяет конечную цену за получение второго ключа для расшифровки; этот файл нужно сохранить, если вы хотите вернуть доступ к файлам)

- fabac41c.js (основная часть вируса)

- Sdc0.bat

- VAULT.KEY (первый ключ шифрования, при восстановлении файлов его вместе с первым CONFIRMATION.KEY нужно отправить хакерам, а они на основе его выдадут вам второй ключ, который уже пригоден для расшифровки);

- VAULT.txt

- revlt.js

- svchost.exe (имя такое же как у системного процессора, но расположен в папке temp)

Имена фалов могут быть немного изменены, иногда их меньше.

Некоторые версии вируса Vault хранят файлы VAULT.KEY и CONFIRMATION.KEY в папке %appdata%.

Если попробовать открыть какой-то файл с меткой, то скорее всего вы увидите такое сообщение:

Как восстановить файлы после вируса Vault?

Да, действительно, было бы здорово просто воспользоваться таким инструментом как дешифратор Vault, но увы, такого инструмента нет. И нет его потому, что у каждого компьютера свой ключ, и только имея его и файл с записями зараженных обьектов, можно восстановить доступ к файлам, отправивши это все злоумышленникам.

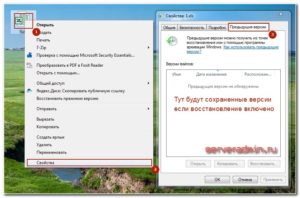

Если у вас включена защита для каждого диска, то это здорово.

При такой защите, вы можете восстановить прежнее состояние файла или папки, все это находится в свойствах каждого файла (но некоторые версии Vault удаляют данные для восстановления, только при включенном UAC вы увидите запрос, еще один аргумент что UAC лучше не отключать!). Можно попробовать восстановить предыдущее состояние компьютера при помощи точки восстановления (в панели управления пункт Восстановление).

Если у вас защита не включена, то увы, у меня для вас неутешительные новости. Скорее всего восстановить файлы у вас не получится, если только вы не заплатите круглую сумму злоумышленникам. Да, это реально работает, но для этого вам нужно иметь два файла, я о них писал выше.

Также хочу вас предупредить, что других способов расшифровать файлы — нет.

Это ведь не просто вирус, это вирус, который использует вполне нормальные механизмы, которые не вызывают подозрения у антивирусов, поэтому не стоит писать и тех. поддержку им, вам все равно не помогут ничем.

Ну, например, это тоже самое если бы архиватор WinRAR антивирусом воспринимался за вирус только потому, что в нем есть возможность поставить архив под пароль.

Так что тут только вариант, это платить. При этом, те хакеры смотрят, какие именно файлы у вас зашифрованы. Ну и на основе этого они могут цену или повысить до достаточно большой, или наоборот — снизить (были случаи как $50 так и $500). При оплате вы получаете только один ключ для дешифратора Vault и для одного компьютера, с которого вы отправляли VAULT.KEY и CONFIRMATION.KEY.

Оплата производится только через BitCoin и только при использовании анонимной сети Tor. Это все, что первое, что второе — анонимные инструменты, самые популярные и самые эффективные на сегодняшний день. Именно поэтому, хакеров и не могут пока (?) поймать. Хотя, опять же, как я уже писал вначале — очень удивлен такому наглому поведению.

Следуя инструкции, вам нужно будет перейти на сайт restoredz4xpmuqr.onion, указать файл VAULT.KEY (о нем писал выше):

После чего вы попадете в личный кабинет:

Какие можно сделать выводы?

Мои мысли так бы сказать:

- Первое что нужно запомнить — это не открывать почту, если нет на то причин. На самом деле это ерунда, ну как можно не открыть письмо, когда оно пришло от известного вам адресата? Я надеюсь, что вы понимаете, что рассылка с вирусом может быть даже от вашего знакомого, хотя он разумеется этого не делал. Самое главное, это бы была включена система защиты дисков, при этом на каждом. А также я рекомендую хорошо изучить принцип работы фаервола (об этом в последнем пункте).

- Второе — система восстановления также должна работать, иными словами, все штатные инструменты Windows по обеспечению безопасности должны быть задействованы в полном обьеме своих возможностей. Обновление Windows, все это должно быть включено и работать в автоматическом режиме. Некоторые версии вируса Vault умеют удалять данные истории файлов или точек восстановления, поэтому этот вариант не всегда поможет.

- Если у вас отключен UAC то это плохо, однако если вы его не отключали (а это делать и не нужно на тех компьютерах, где проводят важные процессы) то при удалении вирусом данных восстановления системы будет такое окошко:Если постоянно нажимать Нет, то контрольные точки в системе восстановления не будут удалены (около 15 раз будет запрос на тот случай, что вы все таки нажмете Да). О том, как включить восстановление системе можно прочитать тут.

- У вас должен быть настроен фаервол (я лично пользуюсь Outpost), и если вы не знаете что это, то настоятельно рекомендую ознакомится. Настройка должна быть только в ручном режиме. Что было бы, если бы во время заражения вирусом Vault был настроен фаервол? Во-первых он бы вам сообщил, что документ в офисе запрашивает соединение, что уже очень подозрительно. Во-вторых, пока вы не разрешили бы это соединение, фаервол не разрешит скрипту установить соединение. Также его можно настроить таким образом, чтобы он разрешал выход в сеть только определенным программам, а офису это не всегда нужно вообще, в то время как java-скрипты получают спокойно доступ к интернету, ибо они запущены от безопасного офиса. Помимо всего, нормальные фаерволы (для меня это Outpost) также имеют проактивную защиту, которую можно настроить на высокую чувствительность к изменениям в файлах (в таком случае вирус Vault даже не смог бы зашифровать файлы).

Надеюсь что написал все доступно и информацией хотя бы вы уже вооружены, так что будьте осторожны и учите фаервол, грамотная его настройка обезопасит вас от подобных вирусов.

! 16.01.2016

Vault вирус как восстановить файлы: лечение, расшифровка

Вирусы могут создавать назойливую рекламу и использовать ваш трафик для своих нужд. Но вдвойне неприятно, когда хакеры опускаются к шантажу, ограничивая доступ к вашим файлам и требуют деньги. Если вы потеряли доступ к документам, и для нормальной работы нужно заплатить, то вы стали жертвой опасного вируса Vault который активно распространяется по сети.

Данный вирус относится к программам-шифровальщикам. Он загружает на ваш компьютер простую программу, которая зашифровывает файлы Word, Excel, mp3-файлы, графические изображения, присваивая им расширение *.Vault.

После шифровки, пользователь полностью теряет доступ к данным. Для возобновления доступа, программой создается специальный ключ. Он остается в руках хакеров. За предоставление ключа, шантажисты требуют деньги.

Пути распространения

Вирус распространяется в замаскированном виде через электронную почту, Skype или социальные сети. Представляет собой исполняемый скрипт с расширением .js. В ряде случаев злоумышленники запаковывают вирус в архив, чтобы его сложнее можно было отследить.

После того, как пользователь запускает скрипт, вирус скачивается с серверов хакеров, а затем поселяется в папке TEMP и шифрует файлы. Антивирусы не блокируют Vault, т.к. видят в нем безопасный шифровальщик, — полезную утилиту, которую используют для защиты данных от взломщиков.

Удаление

К тому моменту, когда вы обнаружили вирус, он уже успел сделать грязную работу. Поэтому, хакеры особо не заморачиваются над тем, чтобы создавать какую-либо защиту для своего детища. Файлы трояна расположены в папке TEMP.

Удалять все подряд ни в коем случае нельзя. Перед тем как удалить вирус Vault с компьютера, обязательно сохраните следующие файлы:

- CONFIRMATION.KEY— отображает количество зашифрованных файлов. Это своеобразная «смета» для злоумышленников. Благодаря ей, они определяют количество средств, которые они готовы потребовать за возобновление доступа.

- Vault.KEY — ключ к данным. Он содержит идентификатор, который используют хакеры, чтобы подобрать ключ доступа к именно вашим файлам.

- Vault.txt— общая информация о порядке возобновления и сайте взломщиков.

Не факт, что эти файлы вам понадобятся. Но на всякий случай лучше их хранить.

После того как вы очистили папку, сканируйте систему бесплатной программой CureIT от DrWeb, и антивирусом. Затем нужно перезагрузить компьютер и запустить диспетчер задач. Если среди процессов нет подозрительных, значит, все прошло правильно, и самая легкая часть пути осталась позади.

В своих обращениях к жертвам, хакеры пишут: «Поспешите, у вас мало времени», или «Время работает против вас». Злоумышленникам нужно, чтобы вы паниковали, чтобы приняли спонтанное решение, не думая расстались с деньгами за доступ к важным файлам. Действовать нужно строго наоборот. У вас есть зашифрованные файлы, и способы вернуть к ним доступ:

- Купить ключ у вымогателей.

- Попытаться найти следы ключа на своем компьютере.

- Восстановить резервные копии файлов.

- Воспользоваться решениями от антивирусных лабораторий.

Покупка ключа у хакеров

Покупать ключ у хакеров, это как выполнять требования террористов. С моральной точки зрения – очевидно, худшая затея. Деньги, которыми вы спонсируете собственный обман позже потратят на усовершенствованные виды мошенничества. Но этот вариант имеет место, ведь есть подтвержденные случаи возвращения доступа после оплаты.

Поиск дешифратора в системе

Гораздо лучше – попытаться восстановить файлы самостоятельно. Есть простой способ как восстановить файлы после Vault вируса.

Поскольку в основе вредоносного ПО лежит безопасная программа-шифровщик, дешифровальный ключ создается изначально на жестком диске компьютера. Затем он отправляется на сервер взломщиков. А уже потом – удаляется.

Поэтому первым делом ищите ключ. Возможно, он еще не удален. Имя ключа secring.gpg. Если удастся найти его в системе – вам повезло.

Восстановление сохраненных копий

Можно также восстановить копии файлов. Если у вас активирована защита системы, Windows применяет к файлам процедуру резервного копирования. Жмем на файл правой кнопкой, открываем вкладку «Свойства». В открывшемся окне нажимаем «Предыдущие версии». Восстанавливаем их, и пользуемся.

Решения от антивирусных лабораторий

И «Лаборатория Касперского» и DrWeb признают, что бороться с шифровальными вирусами тяжело. Также трудно и определить их в системе. Но у антивирусных лабораторий есть дешифраторы, которые в ряде случаев помогают в ситуации. У «Касперского» это RectorDecryptor. Утилита сама ищет и исправляет пораженные файлы.

Если этот вариант не помог, отправляйте файл на анализ в DrWeb, и там подберут дешифратор к конкретному случаю. Запрос с описанием проблемы пишите в поддержку на официальном сайте лаборатории. Ознакомившись с проблемой, специалисты предложат отправить 3 файла:

- CONFIRMATION.KEY;

- Vault.KEY;

- Пример зашифрованного файла.

В результате, вы получите или настроенную под конкретный случай утилиту для разблокировки всех файлов либо существующего файла.

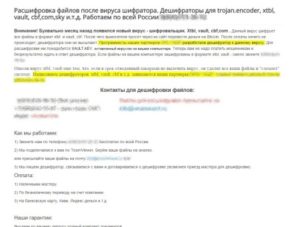

Услуги сторонних компаний

В связи с распространением вируса, участилось количество веб-сервисов, предлагающих разблокировку за деньги. Пользоваться такими услугами нельзя ни в коем случае. Как предупреждают в «Лаборатории Касперского», в случае, когда прогрессивные аналитические центры не способны решить проблему, надеяться на спасение от сомнительной организации не стоит.

Не стоит пользоваться и программами, которые предлагают установить такие организации. Vault часто использует открытый способ шифровки RSA-1024, и технически, разблокировать его машинным способом просто невозможно.

Как уберечь себя от вируса в будущем

Vault-вирус крайне редко определяется антивирусными программами. Поэтом, есть ряд правил, руководствуясь которыми можно уберечь себя от шифровальщиков в будущем:

- Проверяйте файлы. Документы с расширением .js, которые приходят вам на почту или в социальные сети, априори опасны. Открывать их не стоит, а если вы хотите принять участие в борьбе с хакерами – лучше сразу отправлять на анализ в антивирусные лаборатории.

- Копируйте данные. Храните резервные копии там, где вирус не сможет их повредить. Используйте съемные носители. Синхронизируйте с облачными сервисами, такими как OneCloud, DropBox, GoogleDrive, или Я.Диск.

- Доверяйте проверенным источником. Отказывайтесь от программ, в источниках которых вы не уверены. Если у приложения доступен официальный поставщик – лучше пользоваться им, а не решениями от неизвестных организаций.

- Откажитесь от пиратской продукции. Мошенники не приходят одни. Когда вы скачиваете взломанную игру, или программное обеспечение, то рискуете получить вшитый вирус. Лицензия — это растраты. Вместе с тем и безопасность.

Вирус .Vault – как удалить шифровальщик и восстановить файлы — Интернет безопасность по-русски

Трояны-вымогатели заметно эволюционировали за год с момента своего появления. Изначальный вариант вируса, который принято называть .vault (по разным классификациям: .xtbl, .cbf, trojan-ransom.win32.scatter), обнаружили в конце февраля 2015 г.

В настоящий момент компьютерной безопасности угрожает очередная версия инфекции. За всю историю существования вируса были доработаны как программный код, так и функционал.

В частности, изменялись ареал распространения инфекции, технология обработки файлов, а также ряд внешних представительских атрибутов.

Основные характеристики вируса-шифровальщика vault

Последний выпуск, .vault, функционирует с использованием передового алгоритма обмена ключей шифрования, что усложняет специалистам по компьютерной безопасности задачу подбора ключа расшифровки.

Один из вариантов сообщения .vault

Сценарий шифровщика .vault в ОС Windows выполняется в одном из следующих случаев:— открытие пользователем инфицирующего вложения к фиктивному уведомлению, рассылаемому мошенниками;— посещение взломанного веб-сайта со встроенным кодом инфицирования через уязвимости, например, Angler или Neutrino.

В любом случая, обнаружить процесс внедрения программного кода без специальных инструментов непросто, а использование эффективных проемов по избежанию антивирусного ПО позволяет зловреду в большинстве случае обойти вирусные ловушки.

Этап внедрения окончен, вирус-вымогатель переходит к сканированию жесткого диска, доступных USB-карт памяти, сетевых ресурсов, а также информации на онлайн-ресурсах для хранения и раздачи файлов, например, Dropbox. Программа проходиться по всем буквенным меткам дисков.Сканирование должно обнаружить файлы, расширения которых прописаны в алгоритме вирусной атаки как объекты. В зоне риска находиться более 200 форматов, включая наиболее популярные: документы Microsoft Office, мультимедийные файлы и изображения.

В следующей фазе атаки .

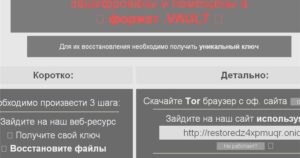

vault кодирует обнаруженные в ходе сканирования объекты, используя стандарт AES-256, в то время как основная масса троянцев-вымогателей, свирепствующих на просторах Интернета, использует алгоритм RSA. Далее зловред запускает прикладную программу, которая объясняет пострадавшему пользователю суть происходящего, инструктируя о действиях по восстановлению заблокированных данных. Программа генерирует следующее сообщение:

Ваши рабочие документы и базы данных были зашифрованы и переименованы в формат .vault

Для их восстановления необходимо получить уникальный ключ.

ПРОЦЕДУРА ПОЛУЧЕНИЯ КЛЮЧА:

КРАТКО1. Зайдите на наш веб-ресурс2. Получите уникальный ключ

3. Восстановите файлы в прежний вид

ДЕТАЛЬНОШаг 1:Скачайте Tor браузер с официального сайта: https://www.torproject.orgШаг 2:Используя Tor браузер посетите сайт: http://restoredz4xpmuqr.onionШаг 3:Найдите Ваш уникальный VAULT.

KEY на компьютере — это Ваш ключ к личной клиент-панелиАвторизируйтесь на сайте используя ключ VAULT.

KEYПерейдите в раздел FAQ и ознакомьтесь с дальнейшей процедуройSTEP 4:

После получения ключа, Вы можете восстановить файлы используя наше ПО с открытым исходным кодом или же безопасно использовать своё

ДОПОЛНИТЕЛЬНОa) Вы не сможете восстановить файлы без уникального ключа (который безопасно хранится на нашем сервере)b) Не забывайте про время, обычно оно играет против Вас

c) Стоимость полного восстановления на ресурсе не окончательная

При заходе на сайт мошенников в сети TOR у Вас будет полноценный личный кабинет c авторизацией, «службой поддержки» и даже партнерской программой, в стиле «получай деньги за каждый зараженный компьютер».

В добавок к зашифровке личных данных жертвы, вымогательское ПО добавляет к файлам новые расширения. Последовательность, присоединяемая к заблокированным объектам, зависит от версии зловреда. Ниже приводится полный печень таких расширений:

.vault, .xtbl, .cbf.

Таким образом, имя любого файла, например, ‘photo.jpg’, изменяется на ‘photo.vault’.

Файлы зашифрованные вирусом .vault

Чтобы возобновить доступ к демонстративно зашифрованным данным, жертву требуют выполнить указания по организации выкупа и выплатить порядка 500 дол. США. Оплата должна быть произведена в валюте биткойн на счет, который является уникальным для каждого инфицированного.

Схема действий жертвы, разработанная авторами вируса

Порядок действий при атаке вымогателя .vault

Очень важно, когда именно Вы обнаружили вторжение. В любом случае, как только вирус был замечен, отключите сетевое соединение и выключите компьютер. Также целесообразно воздержаться от удаления каких либо файлов до разрешения ситуации.

Если есть свежая резервная копия данных на не сетевом ресурсе или в облаке, запустите проверенное средство против зловредного ПО и удалите .vault с Вашего ПК, прежде чем перейти к восстановлению из резерва. При неблагоприятном развитии ситуации будет выполнен полный цикл атаки.

В таком случае, необходимо установить, какое именно расширение добавлено к закодированным файлам, и проверить возможность лечения с помощью средств расшифровки.

Сайт службы расшифровки .vault

Вымогательский вирус рекомендует пострадавшим открыть переход TOR, созданный для обработки платежа в биткойн. Фактически это страница «Служба расшифровки», ссылки на которую содержаться в соответствующих оповещениях вымогательского характера.

Она предоставляет подробную информацию о том, какие именно файлы были зашифрованы на ПК, излагая порядок действий по восстановлению. Как отмечено выше, преступники запрашивают эквивалент +-500 дол. США в биткойн с каждой зараженной системы.

Сайт также предоставляет возможность получить доступ к читабельной версии одного из файлов бесплатно, а также представляет службу поддержки, услугами которой можно воспользоваться, если у плохих парней что-то пойдет не так.

Авторизация в личный кабинет шифровальщика .vault

Будут ли файлы расшифрованы в случае передачи выкупа?

Золотое правило: не плати ничего до тех пор, пока нет другого выхода. Если заплатить все же пришлось, имейте в виду, что процесс может затянуться, так как жуликам необходимо получить подтверждение оплаты.

В свою очередь, они выдадут пару ключей, которые следует использовать для дешифровки в интерактивном окне программы-вымогателя. Есть информация, что разработчики .vault при получении выкупа создают условия, необходимые для восстановления файлов.

Тем не менее, сама идея поддерживать шантажистов финансово определенно отталкивает, да и стоимость расшифровки велика для среднестатистического пользователя.

Автоматическое удаление .vault — вируса-шифровальщика данных

Надежное ПО для компьютерной безопасности эффективно устранит вирус-вымогатель .vault. Автоматическая очистка компьютера гарантирует полную ликвидацию всех элементов инфекции в системе.

- Загрузить рекомендованный защитный комплекс и проверить наличие вредоносных элементов на компьютере через команду «Начать сканирование» / Start Computer Scan Загрузить программу для удаления .Vault

- В результате сканирования будет создан перечень выявленных объектов. Чтобы перейти к очистке системы от вируса и сопутствующих инфекций, щелкните «Устранить угрозы» / Fix Threats. Выполнение этого этапа процедуры удаления фактически обеспечивает полное искоренение вируса .vault. Теперь предстоит решить более сложную задачу – получить Ваши данные обратно.

Прочие методы восстановления файлов, зашифрованных вирусом Vault

Решение 1: Выполнить автоматическое восстановление файлов

Необходимо учитывать то факт, что троян .vault создает копии файлов, которые затем зашифровывает. Тем временем, происходит удаление исходных файлов.

Имеются прикладные программы, способные восстановить удаленные данные. У Вас есть возможность использовать с этой целью такое средство, как Data Recovery Pro. Наблюдается тенденция применения новейшим вариантом вымогательского ПО безопасного удаления с несколькими перезаписями.

Тем не менее, данный метод стоит попробовать.

Загрузить программу восстановления данных ParetoLogic Data Recovery

Контроль после удаления вируса .vault

Решение 2: Процедура резервного копированияВо-первых и прежде всего, это отличный путь восстановления данных.

К сожалению, этот метод работает исключительно при условии выполнения пользователем резервного копирования данных до момента вторжения на компьютер.

Если это условие соблюдено, не упустите возможность извлечь выгоду из Вашей предусмотрительности.

Решение 3: Использовать теневые копии томов

Возможно, Вы еще не знаете, но операционная система создает так называемые теневые копии томов каждого файла, если активирован режим «Восстановление системы» (System Restore). Создание точек восстановления происходит с определенным интервалом, синхронно генерируются снимки текущего изображения файлов.

Обратите внимание, этот метод не гарантирует восстановление самых последних версий Ваших файлов. Что ж, попытка не пытка! Есть два пути выполнения процедуры: вручную или с помощью автоматического средства. Сперва рассмотрим ручную процедуру.Решение 4: Использовать опцию «Предыдущая версия»

В ОС Windows встроена функция восстановления предыдущих версий файлов. Она также работает применительно к папкам. Просто щелкните папку правой клавишей мыши, выберите «Свойства» / Properties, далее активируйте вкладку «Предыдущие версии» / Previous Versions. В поле версии представлен перечень резервных копий файла/папки с указанием соответствующего времени и даты. Выберите последнее сохранение и щелкните «Копировать» / Copy, чтобы восстановить объект в новом назначенном Вами месте. Выбрав простое восстановление через команду «Восстановить» / Restore, запустите механизм восстановления данных в исходной папке.

Использовать инструмент «Теневой проводник» ShadowExplorer

Процедура позволяет восстановить предыдущие версии файлов и папок в автоматическом режиме вместо ручной процедуры. Потребуется загрузить и установить ПО Теневой проводник ShadowExplorer.

После запуска Проводника укажите название диска и дату создания версий файла. Щелкните правой клавишей по папке или файлу, который Вас интересует, выбрав команду «Экспорт» / Export.

Затем просто укажите путь восстановления данных.

Профилактика

Vault на сегодняшний день является одним из наиболее жизнеспособных вирусов-вымогателей. Индустрия компьютерной безопасности не успевает заблаговременно реагировать на стремительное развитие встроенных функций инфекции.

Отдельная группа преступников специализируется на уязвимых звеньях программного кода троянца, отвечая на эпизодической обнаружение таких уязвимостей лабораториями по изучению и устранению зловредов и компьютерными энтузиастами. В новых версиях инфекции-шифровальщика используется усовершенствованный принцип обмена ключей, что нивелирует возможности использования декодировщиков.

Учтивая непрерывный характер развития компьютерного вредителя, на первое место выходит работа по предотвращению атаки.Основное правило — храните резервные копии файлов в безопасном месте. К счастью, существует целый ряд недорогих или даже бесплатных служб безопасного накопления данных. Копировать данные на внешний несетевой накопитель не так удобно, но это также хороший способ защиты информации.

Чтобы в корне разрушить планы по внедрению зловреда, не открывайте вложения в электронной почте, если она поступает из подозрительного источника: такая почта является популярным методом распространения программ-вымогателей. Также рекомендуется своевременно обновлять программное обеспечение.

Это позволит устранить возможные уязвимости, сняв риск заражения через эксплоит-комплексы (наборы программ, эксплуатирующих уязвимости ПО для атаки на ОС). И последнее, используйте проверенный защитный модуль с возможностями динамического анализа.

Загрузить программу для удаления вируса .vault

Похожее

Vault вирус как восстановить файлы

Vault — это шифровальщик файлов, заменяющий расширение документов и файлов на свое, после чего открыть их нереально. Поэтому мы подробно разберем, как восстановить файлы повреждённые вирусом Vault.

При попадании на компьютер, вирус Ваулт начинает шифровать файлы с расширением .pdf, .doc, .docx, .zip, .jpeg, .xls, .xlsx и многие другие. После заражения файлы так и будут иметь свое расширение, но к ним дополнительно будет прикреплено расширение .vault.

Естественно, после встречи с таким интересным вирусом пользователь как минимум впадет в ступор, и начнет искать пути, которые позволят снова открывать зашифрованные файлы и восстанавливать их.

К большому сожалению, нам придется вас разочаровать, ведь простого и бесплатного решения по восстановлению Vault файлов не существует в силу технических особенностей самого шифровальщика. В общем, обо всем по порядку.

Обычно вирус Vault попадает на компьютер после того, как пользователь открыл письмо, пришедшее на электронную почту, в заглавии котором говорится, что его нужно срочно открыть и прочитать.

Как правило, это письмо, высланное от имени банка, партнеров или просто какой-то спам. Собственно в нем находится скрипт с расширением .

js, который инициирует процесс загрузки шифровальщика из хакерских серверов.

Тут важно отметить, что шифровальщик Vault — это не запрещенное криптографическое приложение GPG, использующее алгоритм rsa-1024 для шифрования файлов. Само приложение якобы не является вирусом, поэтому антивирусные программы не будут его перехватывать.После того, как шифровальщик начнет действовать на вашем компьютере, то он сразу же создаст на вашем компьютере открытый ключ шифрования, а на сервере мошенников будет сформирован закрытый ключ.

Также заметим, что в ряде случаев ПО способно заражать компьютеры, которые находятся в одной сети с вашим, уже пораженным.

Удаление шифровальщика Vault

Как только вы заметите на ваших файлах расширение .vault, то сразу вырубайте сеть, прекращайте выполнять работу в приложениях, не стоит также открывать папки лишний раз. Перезагрузитесь и войдите через безопасный режим.

Удалить ПО несложно — просто вбейте в поиске Google запрос «популярные программы для удаления шифраторов». Но это не решит проблему — все только начинается, к сожалению.

Сам так называемый вирус прячется в папке Temp, и состоит он из таких файлов:

- 3c21b8d9.cmd;

- fabac41c.js;

- VAULT.txt;

- Sdc0.bat;

- VAULT.KEY;

- CONFIRMATION.KEY.

Все вышеперечисленные файлы, кроме двух последних, можно удалять (об этом далее!). Запустите какой-нибудь клинер, почистите реестр, автозагрузку. Те два файла необходимо оставлять на компьютере потому что:

- VAULT.KEY — это ключ шифрования. Если вы его удалите, то навечно заблокируете свои файлы, то есть удалять этот файл нельзя ни в коем случае!;

- CONFIRMATION.KEY — содержит точную информацию о количестве заблокированных файлов, необходим для злоумышленников.

Восстановление файлов Ваулт

Самое страшное и неприятное — файлы останутся зашифрованными до тех пор, пока вы не заплатите злоумышленникам. Бесплатных дешифраторов Vault просто не существует, а файлы с ключом rsa-1024 открываются только исходной программой (которая, конечно, находится у хакеров).

Способы восстановления ПК от Vault:

- Если у вас активен инструмент восстановления системы, то вы сможете восстановить старые версии файлов. Чтобы это сделать зайдите в свойства файла и перейдите на вкладку «Предыдущие версии»;

- В случае с сетевыми дисками — проверьте корзину — там могут находиться нормальные версии файлов;

- Если вы пользуетесь облачным хранилищем, то просмотрите корзину и там. Вдруг там что-то завалялось из ваших документов или файлов.

Если вы ничего не нашли, у нас плохие новости — для восстановления файлов Vault придется платить злоумышленникам. Тут заметим немаловажный момент: на форумах люди пишут, что мошенники реально восстанавливают файлы, но только нужно заплатить. Было бы это не так, об этом бы сразу же «раскричалось» и люди бы не велись на это.

Как платить мошенникам — вы узнаете из текстового файла (появляется при попытке открыть зашифрованный Vault файл). Вам придется запустить браузер Тоr и перейти на сайт злоумышленников. Тут будет мануал по работе с сайтом и внимание — у них имеется даже гибкая система скидок для восстановления файлов поражённых вирусом Vault.

Если у Вас не получается что то сделать самостоятельно, то советуем обратится в скорую компьютерную помощь — pchelp24.com, приемлемые цены, опытные специалисты, бесплатный вызов и диагностика.

(4 голоса, в среднем: 3 из 5)

Как самостоятельно восстановить файлы после Vault вируса

В последнее время всё больше пользователей сталкивается с новым вирусом-шифровальщиком, который заменяет стандартные расширения файлов на vault. Некоторые думают, что можно решить эту проблему, изменив расширение вручную, однако это ошибочное мнение – без уникального ключа (VAULT.KEY) восстановить доступ к файлам не получится.

Обнаружение и удаление шифровальщика

опасность вируса Vault в том, что антивирусы его не обнаруживают. Попадает вредоносное ПО на компьютер обычно в виде вложения в письме. Пользователь сам открывает электронное послание, и вместе с приложенным файлом запускает процедуру шифрования.

Обнаружить и удалить вирус можно только при глубокой проверке с помощью мощных антивирусов типа Nod32 или Dr.Web. Дополнительно просканируйте систему лечащей утилитой Dr. Web CureIT или программой Kaspersky Virus Removal Tool (утилита бесплатна). Проследите, чтобы у антивирусного ПО была обновлена база, иначе вирус не будет обезврежен.

Восстановление файлов

После обезвреживания и удаления вируса остается восстановить файлы, расширение которых изменилось на vault. Не стоит пытаться искать готовый дешифратор – его не существует, нет даже технической возможности создать программу, которая сможет открыть доступ к зашифрованным файлам без уникального ключа (второй части файла VAULT.KEY). Но можно попробовать другие варианты:

- Использование теневой копии.

- Поиск файлов в архивных копиях.

- Проверка облачных хранилищ.

Использование теневой копии

Первое, что необходимо сделать, чтобы попытаться восстановить бесплатно файлы после действия вируса ваулт – проверить, не осталось ли теневых копий нужных данных. Если у вас была включена защита системы, то этот способ может сработать.

- Кликните правой кнопкой по зашифрованному файлу, после чего откройте его свойства.

- Перейдите в раздел «Предыдущие версии». В окошке будут представлены найденные теневые копии, которые не стали жертвой шифровальщика. Можно их открыть или восстановить, а файл с расширением vault удалить.

Поиск архивной копии

Если зашифрованные вирусом vault данные хранились на сетевом диске, поищите их архивные копии.

Если на сетевом диске была предварительно создана корзина, можно заглянуть в неё – там тоже могут остаться целые файлы.

Если под действие вируса-шифровальщика Vault попали папки, синхронизированные с облачными хранилищами (Яндекс.Диск, Google Drive, Dropbox), то посмотрите нужную информацию на этих сервисах.

Стоит ли платить злоумышленникам?

Если ни один из перечисленных методов не помог получить доступ к нужной информации, то остается последний способ – обращение к отправителям вируса шифровальщика.

Если судить по отзывам, можно вернуть все файлы после шифрования.

Но за индивидуальный key для расшифровки придется заплатить деньги, конкретную сумму злоумышленники указывают на своих сайтах или в инструкции, которая появляется после заражения системы вирусом vault.

Не пользуйтесь услугами компаний/частных лиц, которые предлагают восстановить файлы или купить у них дешифратор. Никакого дешифратора у них нет, а если они и предоставляют в качестве доказательства часть ваших файлов, то взяты эти данные у злоумышленников, отправивших вам вирус vault.

Без индивидуального значения key расшифровать файлы невозможно. Хранится ключ на сервере владельцев вируса, доступ к нему получить никакими средствами нельзя.

Если вы всё-таки решите обратиться за восстановлением информации к тем людям, что их зашифровали, то вам нужно предоставить им два файла:

- VAULT.KEY – первая часть ключа шифрования, которая создается на стороне пользователя. Вторая часть key находится у злоумышленников. Если вы случайно удалите VAULT.KEY, то восстановить файлы не удастся.

- CONFIRMATION.KEY – содержит в себе информацию о том, какой объем информации зашифрован. На основании этих сведений владельцы вируса рассчитывают, сколько денег с вас потребовать.

Мы не рекомендуем платить деньги отправителям вирусов. Нет гарантии, что они не обманут, к тому же это только стимулирует их на продолжение преступной деятельности. Оплата второй части ключа — это крайняя мера, на которую следует идти лишь в том случае, если утеряна информация чрезвычайной важности.

Альтернативный метод

Можно попытаться обратиться за расшифровкой на форумы известных лабораторий, занимающихся разработкой антивирусного ПО, но даже такие гиганты рынка, как Kaspersky, ESET и Dr. Web признают, что они не могут расшифровать данные после вируса за приемлемое время, не имея второй части VAULT.KEY.

Можно попробовать утилиты-дешифраторы от тех же компаний по разработке антивирусного ПО. На данный момент они не могут подобрать VAULT.KEY, но базы данных постоянно расширяются, так что есть вероятность, что в скором времени проблема будет решена.

Меры предосторожности

Расшифровать информацию самостоятельно после действия вируса очень сложно, но можно помешать ему попасть в систему:

- Не смотря на то, что Антивирус Касперского (ссылка в начале статьи) является платным, поверьте, эти 1800 рублей сэкономят Вам немало времени и денег.

- Не загружайте неизвестные приложения.

- Не открывайте письма от неизвестных адресатов и не скачивайте их содержимое на компьютер.

- Храните важную информацию на нескольких съемных носителях.

Соблюдение перечисленных правил безопасности не гарантирует полную защиту от Vault. Можно лишь снизить вероятность заражения, полностью исключить её нельзя. Поэтому желательно сохранять резервные копии важных файлов на съемных носителях, чтобы при необходимости не пришлось выкупить свои документы, фотографии и другие необходимые сведения.

Восстанавливаем файлы после вируса Vault

Прежде чем узнать о том, как восстановить файлы после вируса Vault, нужно немного узнать о самом вредоносном коде. Как же действует механизм этого «злого монстра»? Чем же он может так насолить пользователю? Почему нельзя продолжать работу с повреждёнными файлами? Давайте рассмотрим эту актуальную проблему подробнее.

Давайте разбираться, как восстановить файлы после вируса Vault

Вирус Vault работает по шифровальной системе: он берёт файл, создаёт его копию, шифрует его, подменяя имена, и представляет вам уже заблокированный документ. Процесс шифрования зависит от того, насколько мощный у вас компьютер.

Если скорость обмена данных с диском высокая, то и быстрота заражения ваших личных файлов будет велика.

Поэтому при уже запущенной атаке рекомендуется сразу отключать компьютер полностью, дабы сократить количество информации, которая будет зашифрована.

Где можно заразить компьютер Ваултом и как от него защититься?

Как и большинство вредоносных кодов, этот вирус можно заполучить в интернете.

На почту приходят письма разного характера (чаще всего якобы от банковских служб, кредитных отделов, каких-либо государственных учреждений), которое обязательно вас заинтересует и заставит нажать на ту самую ссылку, которая и запустит загрузку вируса Vault на ваш компьютер или ноутбук.

После завершения шифровального процесса на вашем устройстве появится текстовый документ. В нём сообщается о том, что ваши документы и данные закодированы и для их разблокировки вам нужно получить специальный ключ.

Антивирусы практически не реагируют на этот код, так как для его работы использует популярный алгоритм шифрования RSA-1024, который по своей природе не является вирусом. В связи с этим возникает множество проблем: как тогда защититься от вредоносного кода, если даже антивирусы бессильны? Конечно, очень важна бдительность при работе в интернете.

Хакеры не сидят сложа руки, а пользователи интернета являются очень лёгкой добычей. А всё из-за невнимательности: пользователи нажимают на всё подряд, особенно это касается рекламных баннеров, под которыми и скрываются «тёмные силы». Всплывающая реклама не только мешает работе в сети, но и может стать причиной ваших будущих технических проблем.

Как обезопасить себя от вируса Ваулт?

- Если ваш компьютер уже им заражён, вы знаете что именно делать не нужно. Но если вы до сих пор не поняли, почему ваши файлы зашифрованы, читайте дальше.

- При получении любого письма на электронную почту всегда тщательно проверяйте следующие данные: от кого пришло (часто злоумышленники пишут похожее название электронного адреса с каким-нибудь знакомым брендом, но с небольшими изменениями, чтобы пользователи не заметили), тема письма, его содержание (любое сомнительное письмо сразу должно удаляться из вашего почтового ящика) и оформление письма.

- Для начала подумайте: вы подписывались на получение почтовой рассылки от этой компании? Если нет, то тут однозначно можно отправлять в чёрный список. Если да, то всё же ещё раз внимательно посмотрите, кто отправитель письма. Скопируйте этот адрес и найдите его в поисковой системе. Возможно, кто-то сталкивался с подобным и на форумах написал, что же это за отправитель. Можете скопировать и таким же способом найти текст самого письма. Это очень полезная практика, которая позволит вам «выиграть войну» ещё до её начала.

- Нигде не пишите свой номер или другие конфиденциальные данные на сайтах, интернет-ресурсах.

- Никогда не открывайте ссылки, если не уверены хотя бы в одном пункте.

Этих рекомендаций должно быть достаточно. Как вы могли заметить, везде здесь основным ключевым моментом является бдительность самого пользователя. Малейшая неосторожность может стать переломной в жизни ваших файлов, документов, фотографий и другой информации.

Как удалить вирус vault и вылечить компьютер

Теперь перейдём к тому, как можно вернуть к жизни зашифрованные файлы. Весь процесс восстановления будет разбит на три части:

- Удаление троянских файлов.

- Лечение повреждённых секторов.

- Возвращение потерянных файлов.

Давайте рассмотрим каждый этап отдельно.

Вредоносные коды хранятся в системной папке Temp (после работы вируса Vault). Их названия следующие:

- 3c21b8d9.cmd

- 04a9ba_VAULT.KEY

- CONFIRMATION.KEY

- fabac41c.js

- Sdc0.bat

- VAULT.KEY

- VAULT.txt

Третий, шестой и седьмой файлы нужно сохранить на всякий случай, а вот остальные необходимо удалить. VAULT.

KEY обязательно пригодится для расшифровки, ибо без него вы не сможете восстановить потерянную информацию, ведь это есть не что иное, как ключ шифрования. А файл CONFIRMATION.KEY необходим для получения ключа разблокировки.

Текстовый файл Vault (седьмой номер) содержит информацию о том, как можно получить ключ к спасению у злоумышленников.

Небольшое лечение

Возможно, это и не принесёт каких-либо плодов, но всё равно пройдитесь Антивирусом по компьютеру. Проведите процедуру сканирования и удаления вредоносных файлов, но проследите, чтобы предыдущие документы не были удалены (если вы хотите восстановить информацию на компьютере).