Выбираем самый надёжный метод проверки подлинности Wi-Fi

Выбираем самый надёжный метод проверки подлинности Wi-Fi

Скоростной проводной интернет становится всё более доступным. И вместе с развитием мобильной техники становится актуальным вопрос использование домашнего интернета на каждом из устройств. Этой цели служит Wi-Fi-роутер, его цель — распределить при беспроводном подключении интернет между разными пользователями.

Отдельное внимание следует уделить вопросу безопасности своей сети

При покупке достаточно настроить его при первом включении. Вместе с роутером поставляется диск с утилитой настройки. С его помощью настроить домашнюю сеть проще простого. Но, тем не менее у неопытных пользователей часто возникают проблемы на этапе настроек безопасности сети.

Система предлагает выбрать метод проверки подлинности, и на выбор предоставляется как минимум четыре варианта. Каждый из них обладает определёнными преимуществами и недостатками, и, если вы хотите обезопасить себя от действий злоумышленников, следует выбрать самый надёжный вариант.

Об этом наша статья.

Методы проверки подлинности

Большинство домашних моделей роутеров имеют поддержку следующих методов проверки подлинности сети: без шифрования, WEP, WPA/WPA2-Enterprise, WPA/WPA2-Personal (WPA/WPA2-PSK). Последние три имеют также несколько алгоритмов шифрования. Разберёмся подробнее.

Отсутствие защиты

Этот метод говорит сам за себя. Соединение является полностью открытым, к нему может подключиться абсолютно любой желающий. Обычно такой метод используется в общественных местах, но дома его лучше не использовать.

Минимум, чем вам это грозит, это то, что соседи при подключении будут занимать ваш канал, и вы просто не сможете получить максимальную скорость согласно вашего тарифного плана.

В худшем случае злоумышленники могут использовать это в своих целях, воруя вашу конфиденциальную информацию или совершая иные противозаконные действия. Зато вам не нужно запоминать пароль, но согласитесь, это довольно сомнительное преимущество.

WEP

При использовании этого метода проверки подлинности сети передаваемая информация защищается с помощью секретного ключа. Тип защиты бывает «Открытая система» и «Общий ключ». В первом случае идентификация происходит за счёт фильтрации по MAC-адресу без использования дополнительного ключа.

Защита является, по сути, самой минимальной, поэтому небезопасной. Во втором вы должны придумать секретный код, который будет использоваться в качестве ключа безопасности. Он может быть 64, 128 из 152-битным. Система вам подскажет какой длины должен быть код, в зависимости от его кодировки — шестнадцатеричной либо ASCII. Можно задать несколько таких кодов.

Надёжность защиты — относительная и давно считается устаревшей.

WPA/WPA2 – Enterprise и WPA/WPA2-Personal

Очень надёжный метод проверки подлинности сети, в первом случае используется на предприятиях, во втором — дома и в небольших офисах. Разница между ними в том, что в домашнем варианте используется постоянный ключ, который настраивается в точке доступа.

Совместно с алгоритмом шифрования и SSID подключения образует безопасное соединение. Чтобы получить доступ к такой сети, необходимо знать пароль. Поэтому, если он надёжен, и вы никому его не разглашаете, для квартиры или дома — это идеальный вариант.

Кроме того, практически все производители отмечают его как рекомендуемый.

Во втором случае применяется динамический ключ и каждому пользователю присваивается индивидуальный. Дома с этим заморачиваться нет смысла, поэтому он используется только на крупных предприятиях, где очень важна безопасность корпоративных данных.Дополнительная надёжность зависит и от алгоритма шифрования. Их бывает два: AES и TKIP. Лучше использовать первый из них, так как последний является производным от WEP и доказал свою несостоятельность.

Как изменить метод проверки подлинности Wi-Fi

Если вы уже ранее выполняли настройку проверки подлинности своего соединения, но не уверены в выборе правильного метода, обязательно проверьте его сейчас. Зайдите в настройки роутера, в браузере введя его IP-адрес, логин и пароль(подробнее можно прочесть в статье IP адрес роутера на нашем сайте).

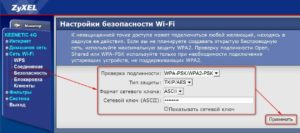

Вам нужно пройти во вкладку настроек безопасности сети. В разных моделях роутера она может располагаться по-разному. После чего выберите метод проверки подлинности сети, придумайте надёжный пароль, нажмите «Сохранить» и перезагрузите маршрутизатор.

Не забудьте переподключиться к сети по новой со всех устройств.

Заключение

Надеемся, эта информация стала для вас полезной. Не стоит пренебрежительно относиться к установкам безопасности Wi-Fi. Не оставляйте его открытым, а выберите рекомендуемый метод проверки подлинности и правильный алгоритм шифрования.

Настройка Asus RT-N15

Настройка роутеров Asus

Asus RT-N15U

Данная инструкция

Asus RT-N15

Для того, что бы попасть в веб-интерфейс роутера, необходимо открыть ваш Интернет браузер и в строке адреса набрать 192. 168.1.1, Имя пользователя — admin , Пароль — admin (при условии, что роутер имеет заводские настройки, и его IP не менялся).

Смена заводского пароля

В целях безопасности рекомендуется сменить заводской пароль.

По умолчанию: Логин admin, пароль admin.

В интерфейсе роутера необходимо зайти во вкладку Дополнительные параметры, выбрать вкладку Администрирование и вверху нажимаем вкладку Система.

В поле Новый пароль введите новый пароль. В следующее поле его необходимо повторить.

Далее сохраняем настройки нажатием кнопки Применить.

Настройка Wi-Fi на роутере

В интерфейсе роутера необходимо зайти во вкладку слева Дополнительные параметры, в открывшемся списке выбираем Беспроводная сеть.

Выставляем параметры следующим образом:

- Поле SSID: вводим название беспроводной сети. Значение в этом поле можно не менять.

- Метод проверки подлинности: WPA-Auto-Personal

- Шифрование WPA: TKIP

- Предварительный ключ WPA: вы должны ввести любой набор цифр, длиной от 8 до 63. Их также необходимо запомнить, чтобы Вы могли указать их при подключении к сети.

- Нажимаем ниже кнопку Применить

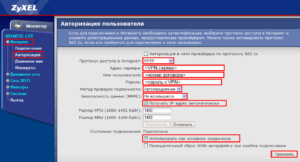

Настройка подключения к Интернет

В интерфейсе роутера необходимо выбрать вкладку слева Дополнительные параметры, в открывшемся списке выбираем WAN.

Настройка PPPoE подключения

- Тип WAN-подключения: PPPoE

- Получить IP адрес WAN автоматически: Yes

- Имя пользователя: Ваш логин по договору

- Пароль: Ваш пароль по договору

- MTU: 1472

- Сохраняем настройки кнопкой Применить.

Настройка L2TP подключения

- Тип соединения — L2TP

- Выбрать порты IPTV — да, выберите порт или два, если Вы используете телевидение Билайн.

К выбранному порту затем нужно будет подключить Вашу ТВ приставку

- Получить IP адрес и подключиться к DNS — автоматически

- Имя пользователя и пароль — логин и пароль из договора

- Адрес сервера PPTP/L2TP — вводим ip-адрес или название vpn-сервера по договору

- Остальные параметры можно не менять. В имя хоста впишите что-нибудь по-английски. Сохраните настройки.

Настройка PPTP (VPN) при автоматическом получении локального IP адреса

- Тип WAN-подключения: PPTP

- Получить IP адрес WAN автоматически: Yes

- Подключаться к DNS серверу автоматически: Yes

- Имя пользователя: Ваш логин по договору

- Пароль: Ваш пароль по договору

- Сервер Heart-Beat или PPTP/L2TP(VPN): вводим ip-адрес или название vpn-сервера по договору

- Сохраняем настройки кнопкой Применить.

Настройка PPTP (VPN) при статическом локальном IP адресе

- Тип WAN-подключения: PPTP

- Получить IP адрес WAN автоматически: No

- IP адрес: Вбиваем ваш IP адрес по договору

- Маска подсети: Вбиваем маску по договору

- Основной шлюз: Вбиваем шлюз по договору

- DNS сервер 1: и DNS сервер 2: вводите сервера вашего провайдера (Ростелеком Омск DNS 1: 195.162.32.5 DNS 2: 195.162.41.8)

- Имя пользователя: Ваш логин по договору

- Пароль: Ваш пароль по договору

- Сервер Heart-Beat или PPTP/L2TP(VPN): вводим ip-адрес или название vpn-сервера по договору

- Сохраняем настройки кнопкой Применить.

NAT при автоматическом получении IP адреса (DHCP)

- Тип WAN-подключения: Динамический IP

- Сохраняем настройки кнопкой Применить

Сохранение/восстановление настроек роутера

После проведения настройки, рекомендуется сохранить их, чтобы в случае возникновения проблем, можно было их восстановить. Для этого необходимо зайти во вкладку Дополнительные настройки, меню Администрирование;, вкладка Восстановить/Сохранить/Загрузить настройки.

- Для сохранения текущих настроек роутера необходимо нажать кнопку Сохранить. Файл с настройками будет сохранен в указанное место на жёстком диске.

- Для восстановления настроек настроек из файла, необходимо нажать кнопку Выберите файл, указать путь к файлу с настройками, затем нажать кнопку Отправить.

Внимание! Нажатие кнопки Восстановить приведет к восстановлению заводских настроек!

WPA2-Enterprise, или правильный подход к безопасности Wi-Fi сети

В последнее время появилось много «разоблачающих» публикаций о взломе какого-либо очередного протокола или технологии, компрометирующего безопасность беспроводных сетей. Так ли это на самом деле, чего стоит бояться, и как сделать, чтобы доступ в вашу сеть был максимально защищен? Слова WEP, WPA, 802.

1x, EAP, PKI для вас мало что значат? Этот небольшой обзор поможет свести воедино все применяющиеся технологии шифрования и авторизации радио-доступа. Я попробую показать, что правильно настроенная беспроводная сеть представляет собой непреодолимый барьер для злоумышленника (до известного предела, конечно).

Основы

Любое взаимодействие точки доступа (сети), и беспроводного клиента, построено на:

- Аутентификации — как клиент и точка доступа представляются друг другу и подтверждают, что у них есть право общаться между собой;

- Шифровании — какой алгоритм скремблирования передаваемых данных применяется, как генерируется ключ шифрования, и когда он меняется.

Параметры беспроводной сети, в первую очередь ее имя (SSID), регулярно анонсируются точкой доступа в широковещательных beacon пакетах. Помимо ожидаемых настроек безопасности, передаются пожелания по QoS, по параметрам 802.11n, поддерживаемых скорости, сведения о других соседях и прочее. Аутентификация определяет, как клиент представляется точке.

Возможные варианты:

- Open — так называемая открытая сеть, в которой все подключаемые устройства авторизованы сразу

- Shared — подлинность подключаемого устройства должна быть проверена ключом/паролем

- EAP — подлинность подключаемого устройства должна быть проверена по протоколу EAP внешним сервером

Открытость сети не означает, что любой желающий сможет безнаказанно с ней работать. Чтобы передавать в такой сети данные, необходимо совпадение применяющегося алгоритма шифрования, и соответственно ему корректное установление шифрованного соединения. Алгоритмы шифрования таковы:

- None — отсутствие шифрования, данные передаются в открытом виде

- WEP — основанный на алгоритме RC4 шифр с разной длиной статического или динамического ключа (64 или 128 бит)

- CKIP — проприетарная замена WEP от Cisco, ранний вариант TKIP

- TKIP — улучшенная замена WEP с дополнительными проверками и защитой

- AES/CCMP — наиболее совершенный алгоритм, основанный на AES256 с дополнительными проверками и защитой

Комбинация Open Authentication, No Encryption широко используется в системах гостевого доступа вроде предоставления Интернета в кафе или гостинице. Для подключения нужно знать только имя беспроводной сети. Зачастую такое подключение комбинируется с дополнительной проверкой на Captive Portal путем редиректа пользовательского HTTP-запроса на дополнительную страницу, на которой можно запросить подтверждение (логин-пароль, согласие с правилами и т.п).

Шифрование WEP скомпрометировано, и использовать его нельзя (даже в случае динамических ключей).

Широко встречающиеся термины WPA и WPA2 определяют, фактически, алгоритм шифрования (TKIP либо AES). В силу того, что уже довольно давно клиентские адаптеры поддерживают WPA2 (AES), применять шифрование по алгоритму TKIP нет смысла.

Разница между WPA2 Personal и WPA2 Enterprise состоит в том, откуда берутся ключи шифрования, используемые в механике алгоритма AES.

Для частных (домашних, мелких) применений используется статический ключ (пароль, кодовое слово, PSK (Pre-Shared Key)) минимальной длиной 8 символов, которое задается в настройках точки доступа, и у всех клиентов данной беспроводной сети одинаковым.

Компрометация такого ключа (проболтались соседу, уволен сотрудник, украден ноутбук) требует немедленной смены пароля у всех оставшихся пользователей, что реалистично только в случае небольшого их числа.

Для корпоративных применений, как следует из названия, используется динамический ключ, индивидуальный для каждого работающего клиента в данный момент. Этот ключ может периодический обновляться по ходу работы без разрыва соединения, и за его генерацию отвечает дополнительный компонент — сервер авторизации, и почти всегда это RADIUS-сервер.

Все возможные параметры безопасности сведены в этой табличке:

| Свойство | Статический WEP | Динамический WEP | WPA | WPA 2 (Enterprise) |

| Идентификация | Пользователь, компьютер, карта WLAN | Пользователь, компьютер | Пользователь, компьютер | Пользователь, компьютер |

| Авторизация | Общий ключ | EAP | EAP или общий ключ | EAP или общий ключ |

| Целостность | 32-bit Integrity Check Value (ICV) | 32-bit ICV | 64-bit Message Integrity Code (MIC) | CRT/CBC-MAC (Counter mode Cipher Block Chaining Auth Code — CCM) Part of AES |

| Шифрование | Статический ключ | Сессионный ключ | Попакетный ключ через TKIP | CCMP (AES) |

| РАспределение ключей | Однократное, вручную | Сегмент Pair-wise Master Key (PMK) | Производное от PMK | Производное от PMK |

| Вектор инициализации | Текст, 24 бита | Текст, 24 бита | Расширенный вектор, 65 бит | 48-бит номер пакета (PN) |

| Алгоритм | RC4 | RC4 | RC4 | AES |

| Длина ключа, бит | 64/128 | 64/128 | 128 | до 256 |

| Требуемая инфраструктура | Нет | RADIUS | RADIUS | RADIUS |

Если с WPA2 Personal (WPA2 PSK) всё ясно, корпоративное решение требует дополнительного рассмотрения.

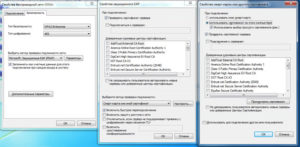

WPA2 Enterprise

Здесь мы имеем дело с дополнительным набором различных протоколов. На стороне клиента специальный компонент программного обеспечения, supplicant (обычно часть ОС) взаимодействует с авторизующей частью, AAA сервером. В данном примере отображена работа унифицированной радиосети, построенной на легковесных точках доступа и контроллере.

В случае использования точек доступа «с мозгами» всю роль посредника между клиентов и сервером может на себя взять сама точка. При этом данные клиентского суппликанта по радио передаются сформированными в протокол 802.1x (EAPOL), а на стороне контроллера они оборачиваются в RADIUS-пакеты.

Применение механизма авторизации EAP в вашей сети приводит к тому, что после успешной (почти наверняка открытой) аутентификации клиента точкой доступа (совместно с контроллером, если он есть) последняя просит клиента авторизоваться (подтвердить свои полномочия) у инфраструктурного RADIUS-сервера:

Использование WPA2 Enterprise требует наличия в вашей сети RADIUS-сервера. На сегодняшний момент наиболее работоспособными являются следующие продукты:

- Microsoft Network Policy Server (NPS), бывший IAS — конфигурируется через MMC, бесплатен, но надо купить винду

- Cisco Secure Access Control Server (ACS) 4.2, 5.3 — конфигурируется через веб-интерфейс, наворочен по функционалу, позволяет создавать распределенные и отказоустойчивые системы, стоит дорого

- FreeRADIUS — бесплатен, конфигурируется текстовыми конфигами, в управлении и мониторинге не удобен

При этом контроллер внимательно наблюдает за происходящим обменом информацией, и дожидается успешной авторизации, либо отказа в ней. При успехе RADIUS-сервер способен передать точке доступа дополнительные параметры (например, в какой VLAN поместить абонента, какой ему присвоить IP-адрес, QoS профиль и т.п.). В завершении обмена RADIUS-сервер дает возможность клиенту и точке доступа сгенерировать и обменяться ключами шифрования (индивидуальными, валидными только для данной сеcсии):

EAP

Сам протокол EAP является контейнерным, то есть фактический механизм авторизации дается на откуп внутренних протоколов.

На настоящий момент сколько-нибудь значимое распространение получили следующие:

- EAP-FAST (Flexible Authentication via Secure Tunneling) — разработан фирмой Cisco; позволяет проводить авторизацию по логину-паролю, передаваемому внутри TLS туннеля между суппликантом и RADIUS-сервером

- EAP-TLS (Transport Layer Security). Использует инфраструктуру открытых ключей (PKI) для авторизации клиента и сервера (суппликанта и RADIUS-сервера) через сертификаты, выписанные доверенным удостоверяющим центром (CA). Требует выписывания и установки клиентских сертификатов на каждое беспроводное устройство, поэтому подходит только для управляемой корпоративной среды. Сервер сертификатов Windows имеет средства, позволяющие клиенту самостоятельно генерировать себе сертификат, если клиент — член домена. Блокирование клиента легко производится отзывом его сертификата (либо через учетные записи).

- EAP-TTLS (Tunneled Transport Layer Security) аналогичен EAP-TLS, но при создании туннеля не требуется клиентский сертификат. В таком туннеле, аналогичном SSL-соединению браузера, производится дополнительная авторизация (по паролю или как-то ещё).

- PEAP-MSCHAPv2 (Protected EAP) — схож с EAP-TTLS в плане изначального установления шифрованного TLS туннеля между клиентом и сервером, требующего серверного сертификата. В дальнейшем в таком туннеле происходит авторизация по известному протоколу MSCHAPv2

- PEAP-GTC (Generic Token Card) — аналогично предыдущему, но требует карт одноразовых паролей (и соответствующей инфраструктуры)

Все эти методы (кроме EAP-FAST) требуют наличия сертификата сервера (на RADIUS-сервере), выписанного удостоверяющим центром (CA).

При этом сам сертификат CA должен присутствовать на устройстве клиента в группе доверенных (что нетрудно реализовать средствами групповой политики в Windows). Дополнительно, EAP-TLS требует индивидуального клиентского сертификата.

Проверка подлинности клиента осуществляется как по цифровой подписи, так (опционально) по сравнению предоставленного клиентом RADIUS-серверу сертификата с тем, что сервер извлек из PKI-инфраструктуры (Active Directory). Поддержка любого из EAP методов должна обеспечиваться суппликантом на стороне клиента. Стандартный, встроенный в Windows XP/Vista/7, iOS, Android обеспечивает как минимум EAP-TLS, и EAP-MSCHAPv2, что обуславливает популярность этих методов. С клиентскими адаптерами Intel под Windows поставляется утилита ProSet, расширяющая доступный список. Это же делает Cisco AnyConnect Client.

Насколько это надежно

В конце концов, что нужно злоумышленнику, чтобы взломать вашу сеть? Для Open Authentication, No Encryption — ничего. Подключился к сети, и всё. Поскольку радиосреда открыта, сигнал распространяется в разные стороны, заблокировать его непросто.

При наличии соответствующих клиентских адаптеров, позволяющих прослушивать эфир, сетевой трафик виден так же, будто атакующий подключился в провод, в хаб, в SPAN-порт коммутатора.

Для шифрования, основанного на WEP, требуется только время на перебор IV, и одна из многих свободно доступных утилит сканирования. Для шифрования, основанного на TKIP либо AES прямое дешифрование возможно в теории, но на практике случаи взлома не встречались.

Конечно, можно попробовать подобрать ключ PSK, либо пароль к одному из EAP-методов. Распространенные атаки на данные методы не известны. Можно пробовать применить методы социальной инженерии, либо терморектальный криптоанализ.

Получить доступ к сети, защищенной EAP-FAST, EAP-TTLS, PEAP-MSCHAPv2 можно, только зная логин-пароль пользователя (взлом как таковой невозможен). Атаки типа перебора пароля, или направленные на уязвимости в MSCHAP также не возможны либо затруднены из-за того, что EAP-канал «клиент-сервер» защищен шифрованным туннелем. Доступ к сети, закрытой PEAP-GTC возможен либо при взломе сервера токенов, либо при краже токена вместе с его паролем. Доступ к сети, закрытой EAP-TLS возможен при краже пользовательского сертификата (вместе с его приватным ключом, конечно), либо при выписывании валидного, но подставного сертификата. Такое возможно только при компрометации удостоверяющего центра, который в нормальных компаниях берегут как самый ценный IT-ресурс. Поскольку все вышеозначенные методы (кроме PEAP-GTC) допускают сохранение (кэширование) паролей/сертификатов, то при краже мобильного устройства атакующий получает полный доступ без лишних вопросов со стороны сети. В качестве меры предотвращения может служить полное шифрование жесткого диска с запросом пароля при включении устройства.

Запомните: при грамотном проектировании беспроводную сеть можно очень хорошо защитить; средств взлома такой сети не существует (до известного предела)

- wi-fi

- 802.1x

- RADIUS

- EAP

- PEAP

- PKI

- безопасность в сети

Как защитить Wi-Fi роутер от взлома

Сейчас в большинстве квартир и домов больше одного устройства, которое подключено к Интернету. Это обусловило популярность роутеров и беспроводных точек доступа, которые практически полностью вытеснили подключение кабеля Интернет-провайдера непосредственно к единственному компьютеру.

Теперь провод поставщика услуг Интернет-соединения включается в специальное устройство, которое позволяет использовать одно и то же соединение для сразу нескольких компьютеров, а также подключать мобильные устройства, ноутбуки и обычные компьютеры по Wi-Fi, объединяя их в локальную сеть.

Роутеры стоят у нас дома, в тепле и уюте и это порождает ложное ощущение, что роутеры находятся в безопасности.

Это совсем не так, каждый роутер стоит на семи ветрах – в очень агрессивном окружении: любой (буквально ЛЮБОЙ) в пределах досягаемости беспроводного сигнала может взаимодействовать с вашим роутером, записывать передаваемый трафик; также нужно помнить, что роутеры имеют выход в Интернет, где многочисленные автоматизированные сканеры могут десятки раз за день сканировать порты, запущенные службы, перебирать пароли, выполнять эксплойты в отношении вашего роутера.

Ваш роутер нуждается в защите – без вашей помощи он может стать жертвой хакеров, в этой статье будет рассказано, как защитить и настроить Wi-Fi роутер, чтобы его было невозможно взломать.

Что хакеры могут получить, взломав Wi-Fi роутер?

Многие пользователи легкомысленно относятся к защите роутера, поскольку не понимают, какую опасность может повлечь взлом роутера.

Любопытно, что большинство пользователей понимает опасность взлома их компьютера, поскольку атакующий может получить доступ к их личным данным, фотографиям, паролям.

Очень важно уяснить, что взлом роутера является предшествующим шагом к взлому компьютера. Проникнув в роутер, хакер может:

- выполнить атаку человек-посередине, которая направлена на перехват паролей и других данных, которые вы передаёте по сети;

- выполнить атаку человек-посередине, направленную на заражение пользовательского компьютера бэкдором или трояном;

- выполнять фишинговые атаки, направленные на получение логинов и паролей с сайтов, выманивание денег, заражение компьютера бэкдором или трояном;

- следить за сетевой активностью пользователей;

- блокировать Интернет-соединение полностью или на отдельные сайты;

- использовать Интернет-соединение для преступной деятельности (правоохранительные органы будут видеть ваш IP в качестве адреса киберпреступника);

- получать доступ к веб-камерам и другому периферийному оборудованию, подключённому к вашему роутеру

- вносить изменения в прошивку роутера.

Взлом роутера – это серьёзная угроза, которая может повлечь серьёзные последствия для пользователя.

Как попасть в настройки роутера

Для управления роутерами в подавляющем большинстве случаев используется веб-интерфейс, т.е. все настройки вы можете выполнять прямо из браузера. Ваш компьютер и ваш роутер находятся в одной локальной сети (неважно, используете вы Wi-Fi или провод). Чтобы попасть «внутрь» вашего роутера, наберите в строке браузера 192.168.0.1

Если этот адрес не работает, то иногда он может быть 192.168.1.1

Иногда необходимо поменять порт: 192.168.1.1:8080 или 192.168.0.1:8080

Вас встретит форма для ввода имени пользователя и пароля. Их можно посмотреть в паспорте устройства, на коробке, на корпусе. Или просто поищите дефолтные (заводские) учётные данные для вашего роутера в Интернете.

У каждой модели свои особенности оформления интерфейса и группировки настроек, но обычно всегда присутствуют пункты «Беспроводная сеть», «Локальная сеть» и «Интернет». Пункты меню и настроек могут называться чуть по-другому, но поняв смысл настройки вы без труда сможете найти её у себя.

Используйте пароль для доступа к вашей сети

Не оставляйте вашу беспроводную сеть открытой («Open»), выберите шифрование (метод проверки подлинности) WPA или WPA2.

Откажитесь от использования алгоритма WEP

WEP это устаревший, практически не используемый алгоритм обеспечения безопасности Wi-Fi. Он может быть взломан за считанные минуты. Тем не менее, до сих пор попадаются точки доступа с WEP, поэтому проверьте свою и если в ней для шифрования используется WEP, то переключитесь на WPA или WPA2.

Отключите WPS

WPS (Wi-Fi Protected Setup) обеспечивает легкий, но не безопасный способ создания беспроводной сети. В зависимости от степени уязвимости, WPS, а затем и Wi-Fi пароль, могут быть взломаны за день или даже за считанные минуты.

Установите надёжный пароль

Поскольку по самой своей сути сеть Wi-Fi является доступной любому, кто находится в радиусе её действия, то любой может попытаться к ней подключиться, пробуя разные пароли (называется онлайн перебор).

Также популярна другая техника, которая основывается не на попытках подключения, а на захвате определённых данных, которыми законный пользователь и точка доступа обмениваются в момент подключения и последующем их взломе (офлайн перебор).

Применение последней позволяет делать перебор со скоростью десятки и сотни тысяч паролей в секунду. Вы сможете защититься от такой атаки только установив длинный и сложный пароль.

Следующие правила позволят вам практически гарантированно защититься от любых взломов методом перебора:

- используйте длинный пароль. Wi-Fi пароль не может быть менее восьми символов. По возможности, старайтесь использовать пароли 10 и более символов;

- пароль не должен представлять собой осмысленную фразу, состоять из нескольких объединённых осмысленных слов, поскольку такой вариант пароля может быть взломан с помощью словаря;

- используйте в пароле четыре класса символов: цифры, большие и маленькие буквы, знаки препинания;

- время от времени, например, раз в несколько месяцев, меняйте свой пароль на новый.

На скриншоте выше видно, что в роутерах часто используются сгенерированные пароли, состоящие из восьми символов и включающие в себя три класса символов (большие и маленькие буквы, цифры): L95atyz7, 6rQTeRBb, YssvPT4m, WJ5btEX3, dn8MVX7T. Для взлома таких паролей на типичном домашнем компьютере понадобиться 1-3 года непрерывного перебора.

НО собрав компьютер на нескольких топовых видеокартах (сделав что-то вроде «фермы» для майнинга) полный перебор такого пароля можно сократить до одного-нескольких месяцев. На мой взгляд, такие пароли нельзя считать надёжными.

Как уже было сказано, добавляйте четвёртый класс символов (знаки синтаксиса) и увеличивайте количество символов – это будет гарантировать вам, что ваша Wi-Fi сеть не будет взломана даже с применением очень мощного оборудования.

Проверьте настройки сети на 5 ГГц

Многие пользователи не знают, что их роутер работает в двух частотных диапазонах: 2,4 ГГц и 5 ГГц. Если вы обезопасили один диапазон, но забыли про другой, то нападающий может воспользоваться этим. Установите надёжный пароль для сети 5 ГГц, отключите для неё WPS. Если же вы не используете диапазон 5 ГГц, то можно просто отключить его.

Как уже было сказано, ваш роутер подключён к локальной и глобальным сетям, где любой может попытаться подключиться к нему. Чтобы не позволить злоумышленнику подобрать пароль, установите длинный пароль с использованием разных классов символов.

Поменяйте имя админа

Поменяйте имя пользователя с Admin/admin на другое, менее предсказуемое – это ещё больше усложнит задачу по подбору пароля.

Отключите доступ к панели управления роутером из Интернета

В подавляющем большинстве случаев вам достаточно доступа к панели администрирования роутера из локальной сети. Если вам не нужен доступ к настройкам роутера из внешней сети (из Интернета), то отключите его, это не даст возможность нападающем попытаться подобрать пароль входа. Эта настройка может называться «Включить веб-доступ из WAN».

Обновляйте прошивку вашего роутера

Даже при надёжном пароле, злоумышленник может получить доступ к роутеру или получить этот пароль в открытом виде если роутер содержит уязвимость. Новые прошивки от производителей должны устранять уязвимости и другие ошибки, улучшать стабильность работы и функциональность, поэтому регулярно (раз в несколько месяцев) проверяйте наличие новых прошивок и обновляйте их на вашем роутере.

Поиск уязвимостей в роутере

К сожалению, иногда уязвимости находят уже после прекращения поддержки роутера производителем. Это может привести к ситуации, когда хакерам известно об уязвимости в вашем роутере, но обновления прошивки отсутствуют.

Проверить свой роутер на уязвимости можно программой Router Scan by Stas’M. Это довольно простая в использовании программа с графическим интерфейсом.

Если вы знакомы с Linux, то вы можете использовать похожую программу RouterSploit, в ней могут быть эксплойты, которых нет в Router Scan. Инструкция по использованию: https://hackware.ru/?p=1766Если ваш роутер окажется уязвимым без возможности обновления прошивки, то рекомендуется отказаться от его использования и заменить на новый.

Отключите неиспользуемые сетевые службы

Чем сложнее устройство, тем больше потенциальных точек для приложения усилий хакера.

Многие из сетевых служб и дополнительных функций не используются большинством пользователей, а некоторые из них ещё и содержат известные уязвимости.

Поэтому отключите SSH, FTP, Telnet, организацию общего доступа к файлам из сети Интернет (например, AiDisk), файл/медиа-сервер (например, UPnP), SMB (Samba), TFTP, IPv6 и другие, которые вам не нужны.

Включите HTTPS для административных соединений

На большинстве роутеров он по умолчанию отключён. Эта настройка позволит вам предотвратить перехват вашего пароля от админки роутера если вы подключаетесь к нему из сети Интернет, либо при атаках человек-посередине, если злоумышленник уже проник в вашу локальную сеть.

Выходите (разлогируйтесь), когда заканчиваете работу в роутере

Простое закрытие страницы может оставлять авторизационную сессию в роутере открытой.

Включите ведение журнала

Это хорошая привычка время от времени проверять логи на подозрительную активность. Правильно настройте часы и временную зону, чтобы логи были более точными.

Проверяйте логи, контролируйте подключённые устройства

Это уже относится к выявлению взлома роутера – данный вопрос более подробно будет рассмотрен ниже.

Настройте «Гостевую» сеть

Многие современные роутеры могут создавать отдельные гостевые сети.

Убедитесь, что она имеет доступ только в Интернет, а не в локальную сеть. Естественно, используйте WPA2 и, конечно же, пароль должен быть другим, не тот же самый, что от вашего основного Wi-Fi.

Если вам ещё мало предыдущего, то вот вам ещё несколько советов.

Измените диапазон IP адресов, установленных по умолчанию для вашей локальной сети

Все роутеры для пользователей, которые я видел, имеют один и тот же диапазон локальных адресов. Это 192.168.1.x или 192.168.0.x. Это облегчает автоматизированную атаку с использованием скрипта.

https://www.youtube.com/watch?v=-eTetjHkmSU

Доступные диапазоны:

- Любые 10.x.x.x

- Любые 192.168.x.x

- 172.16.x.x до 172.31.x.x

Измените локальный адрес роутера, установленный по умолчанию

Если кто-то проникнет в вашу сеть, они точно знают, что адрес вашего роутера x.x.x.1 или x.x.x.254, затрудним им задачу.

Ограничьте административный доступ по беспроводной сети

Это подходит не всем. Например, может так быть, что абсолютно все компьютеры подключены только по беспроводной сети. Но если это можно сделать, то это здорово усложнит задачу нападающему.

Использование MAC фильтра

Мало эффективный способ защиты, поскольку нападающий может с лёгкостью узнать пропускаемые MAC адреса и подделать их. Не нужно полагаться на эту защиту.

Сокрытие сети

Неэффективный с точки зрения безопасности приём. Не ухудшает безопасность, но и не увеличивает её, поскольку нападающий может с лёгкостью узнать имя сети.

Изменение настроек роутера без вашего ведома

Если нелегитимными пользователями были изменены какие-либо настройки, а особенно изменён пароль для входа в панель администрирования, настройки DNS, VPN, то это признак того, что хакер получил доступ к вашему роутеру.

Контролируйте устройства, подключённые к вашей локальной сети

Для этого могут использоваться такие программы как NetworkConnectLog и Wireless Network Watcher (утилиты NirSoft).

Несанкционированное подключение означает, что ваша сеть скомпрометирована.

Просматривайте журнал роутера

Если ваш роутер поддерживает ведение журнала, в котором фиксируется вход администратора устройства, то регулярно просматривайте его для выявления подозрительной активности.

Выявление атак человек-посередине и странные нарушения работы сети

Продвинутые пользователи кроме обнаружения новых устройств в сети, также могут предпринять действия для выявления начавшихся в отношении них атак «Выявление атаки человек-посередине (Man in the middle, MitM-атак)».

Странные нарушения в работе сети также могут свидетельствовать о внесении изменений в настройки сетевого оборудования и перехвате/модификации трафика атакующим.

Ошибка аутентификации Wi-Fi на телефоне Android

В данной статье мы рассмотрим несколько наиболее распространенных примеров ошибок аутентификации при работе устройств на базе операционной системы Android с WiFi сетями.

На первый взгляд, ничего сложного в этом вопросе и быть не может, ведь интерфейс телефонов и планшетов на базе данной ОС отличается исключительной дружелюбностью даже к самым неопытным пользователям, но и она способна удивить.

К тому же, подобная ошибка – достаточно распространенное явление и чтобы не попасть впросак, для начала следует ознакомиться с изложенной ниже информацией и, быть может, проблема подключения решится легко и незаметно.

Для начала следует разобраться, что же такое аутентификация и технология WiFi в целом. Понимание этого даст Вам возможность без чьей-либо помощи и лишних затрат решать бытовые вопросы, связанные с данным протоколом.

Аутентификация. Что это и зачем?

Нередко при аутентификации вместо заветного «Подключено» на дисплее вашего телефона появляется надпись вроде «Сохранено, защита WPA/WPA2», либо «Проблема аутентификации».

Что же являет она собой?

Это особая технология защиты, не допускающая в вашу личную или рабочую сеть незваных пользователей, которые стали бы использовать ваш канал интернета и тратить трафик. Платить за него ведь придется Вам.

Да и большой радиус действия точки доступа WiFi, дает возможность подключиться к ней не только людям, для которых она создавалась, но и злоумышленникам.

А значит, чтобы предотвратить подобное несанкционированное подключение и требуется высококачественная технологию шифрования данных и проверки подлинности с низкой вероятностью взлома и подбора пароля. Именно поэтому для подключения к сети чаще всего необходимо ввести пароль.

Подходящий под Ваши требования способ шифрования данных при аутентификации можно выбрать в настройках роутера или точки доступа, к которой подключается Ваше устройство. Наиболее распространенным сегодня метод проверки подлинности WPA-PSK/WPA2.

Тут есть два основных варианта:

- В первом случае всеми абонентами при подключении к сети вводится один и тот же ключ, в другом – каждому пользователю выдается личный ключ доступа, состоящий в основном из цифр и букв латинского алфавита.

- Второй тип шифрования используется в основном в компаниях с повышенным уровнем защиты сети, где подключается определенное количество пользователей и важна на самом деле безопасная проверка подлинности.

В случае если у нас возникают проблемы с подключением, перед принятием каких-либо действий, рекомендуется воспользоваться проверенным методом, который в более чем половине случаев решает все проблемы, включая ошибку аутентификации — перезагрузите роутер.

Другой из наиболее эффективных способов решения ошибки аутентификации, поскольку не редко её причиной может быть повреждённая микропрограмма маршрутизатора расположенного у вас дома — это обновление его прошивки до последней версии. Обновлять её строго рекомендуется с официального сайта производителя.

Также при этом желательно иметь сохранённую копию файла с конфигурацией роутера, а если у Вас её нет, то не поленитесь сделать её на своем компьютере, чтобы не возникло необходимости подбирать его настройки заново.

Кроме того лучше удостовериться, что Ваша сеть не скрытая, то есть просто проверить в настройках, не стоит ли галочка «Hidden SSID» и написано ли имя беспроводной сети SSID на латинице.

Ошибка аутентификации. Почему возникает?

Фактически существуют лишь две основных проблемы, из-за которых ваш телефон может не подключаться к WiFi сети. Но не стоит забывать, что кроме указанных ниже ошибок, подобные проблемы могут быть вызваны и сбоем самого маршрутизаторе либо из-за конфликтов в настройках сети. Это уже отдельная тема для разговора.

- Несоответствие выбранного типа шифрования с используемым.

- Ошибка при вводе ключа

Большинство проблем с подключением к беспроводным сетям – именно из-за ошибок при вводе ключа.

В таких случаях рекомендуется перепроверить пароль, введенный в настройках подключения вашего телефона, а если это не поможет – при помощи компьютера зайти в настройки маршрутизатора, заменив ключ доступа непосредственно на нем.

Стоит помнить, что ключ может состоять, лишь из латинских букв. В случае если это не помогло – должен обязательно помочь один из указанных ниже методов.

Для решения проблемы смотрим видео:

Устранение ошибок при аутентификации

Далеко не каждый пользователь представляет себе, как выглядит настройка WiFi роутера при помощи компьютера и как устранить какие-либо проблемы в подключении, не говоря уже о причинах их появления. Поэтому ниже описан еще один способ решения проблем, но уже на стороне маршрутизатора и при помощи компьютера, подключенного к нему, а не телефона.

- Для проверки настроек нужно зайти в настройки роутера. Чтобы сделать это — откройте любой браузер и введите в адресную строку ip-адрес 192.168.0.1 либо 192.168.1.1 . Это уже зависит от модели используемого вами роутера. После этого введите ваш логин и пароль в появившемся окне. Если вы их не изменяли, то сможете необходимые данные для входа найти на самом роутере, либо в инструкции.

- Далее следует перейти к настройкам режима беспроводной сети и вместо «b/g/n», который чаще всего стоит по умолчанию, сменить на «b/g», сохранив после этого все внесенные изменения.

- Если все предыдущие манипуляции особого результата не дали, то есть смысл сменить тип шифрования при проверке на WPA/WPA2, если был выбран иной метод, или же наоборот – упростить до WEP, который хоть и устарел, но иногда спасает ситуацию, если другие способы оказываются неэффективны. После этого снова попробуйте подключиться к сети с телефона и заново введите свой ключ для прохождения проверки.

Знание перечисленных нюансов поможет вам справиться с ошибкой, возникающей на многих устройствах, независимо от класса и стоимости, при работе с различными беспроводными сетями, а также понять сам принцип настройки беспроводных роутеров и точек доступа.